¿Cómo me doy cuenta que es phishing?

¿Qué características tienen los correos electrónicos de phishing?

- archivos adjuntos o vínculos;

- errores ortográficos;

- gramática deficiente;

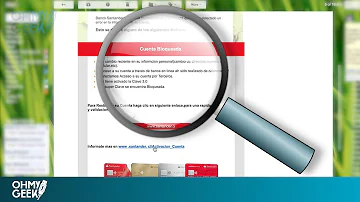

- gráficos con aspecto poco profesional;

- urgencia innecesaria por verificar su dirección de correo electrónico u otro tipo de información personal de inmediato;

¿Cómo hacer que no me lleguen mensajes de phishing?

Para evitar solicitudes y mensajes engañosos, sigue los consejos que se indican a continuación.

- Presta atención a las advertencias de Google. …

- No respondas nunca a solicitudes de información privada. …

- No introduzcas tu contraseña después de hacer clic en un enlace incluido en un mensaje.

¿Qué pasa si abres un enlace de phishing?

¿Ha hecho clic en el enlace de phishing? ¿Qué ocurrirá a continuación? Su dispositivo podría infectarse con malware, como virus, spyware o ransomware, si hace clic en un enlace de phishing o abre un archivo adjunto en uno de estos mensajes. Como todo esto se hace en segundo plano, el usuario típico no notará nada.

¿Qué es el phishing y un ejemplo?

El phishing es una práctica de ingeniería social, cuyo objetivo es estafar a los clientes para encontrar un beneficio, generalmente económico. Para ello, se encargan de obtener la información personal de una persona con técnicas engañosas, como sitios web falsos, correos electrónicos o mensajes de texto, entre otros.

¿Qué es lo más peligroso del phishing?

Un ataque de phishing exitoso puede tener consecuencias graves: robos de dinero, cargos fraudulentos en tarjetas de crédito, pérdida del acceso a fotos, videos y archivos, o incluso que los ciberdelincuentes se hagan pasar por ti y pongan a los demás en peligro.

¿Qué aspecto tiene un enlace de phishing?

Quiere buscar errores básicos de ortografía, mal uso del idioma, errores gramaticales o imágenes de baja resolución . Si nota alguno de estos, es un buen indicador de que está en un sitio de phishing y debe abandonarlo de inmediato.

Cómo identificar un correo malicioso de tipo phishing analizando su URL. Ejemplo: Seguridad Social

¿Cómo se llama el phishing por SMS?

Smishing es un tipo de phishing que utiliza mensajes de texto falsos para engañar a las personas para que descarguen malware, compartan información confidencial o pierdan dinero.

¿Qué pasa si respondes un mensaje de spam?

En general, no se recomienda responder a los correos electrónicos de spam, ya que puede confirmar al remitente que su dirección de correo electrónico está activa, lo que puede llevarle a recibir más spam en el futuro. Además, responder a correos spam puede poner tu ordenador en riesgo de sufrir malware o virus.

¿Cómo saber si tengo un virus en mi teléfono?

¿Cómo puedes saber si tu teléfono tiene un virus o malware?

- Comprueba el rendimiento del teléfono. …

- Comprueba la duración de la batería. …

- Comprueba la cantidad de datos que se utilizan. …

- Busca comportamientos inusuales. …

- Busca aplicaciones o funciones inusuales.

¿Cuáles son los sectores más propensos a sufrir ataques de phishing?

Entre los grupos que más pincharon en correo fraudulentos, se encuentran aquellos orientados a derecho, auditorías o control interno.

¿Cuáles son los tipos de phishing más comunes?

Tipos de Phishing

- Diferentes tipos de Phishing – Correo Fraudulento.

- Whaling. Un tipo de phishing más focalizado es el denominado whaling o suplantación, que tiene como objetivo enviar un mensaje para hacerse pasar por autoridad, jefe o ejecutivo importante de una institución. …

- Spear phishing. …

- Pharming. …

- Smishing.

¿Qué métodos se utilizan en phishing?

¿Cuáles son las técnicas de phishing que deben conocer sus empleados?

- Spear Phishing. …

- Entrega a través de la web. …

- Phishing de voz (Vishing) …

- Manipulación de enlaces. …

- Troyanos.

¿Qué medida debe tomar para protegerse del phishing?

La mejor forma de acertar siempre es rechazar de forma sistemática cualquier correo electrónico o comunicado que incida en que facilites datos confidenciales. Elimina este tipo de correos y llama a tu entidad bancaria para aclarar cualquier duda.

¿Cuáles son los diferentes tipos de phishing?

Tipos de Phishing

- Diferentes tipos de Phishing – Correo Fraudulento.

- Whaling. Un tipo de phishing más focalizado es el denominado whaling o suplantación, que tiene como objetivo enviar un mensaje para hacerse pasar por autoridad, jefe o ejecutivo importante de una institución. …

- Spear phishing. …

- Pharming. …

- Smishing.

¿Qué pasa si hago clic en un enlace de phishing en mi teléfono?

6 Reportar el enlace

Deberá informar el ataque de phishing cuando su dispositivo vuelva a estar seguro. La mayoría de los ataques de phishing se producen a través de mensajes de texto o correos electrónicos, y existen métodos independientes para denunciarlos. Es probable que su aplicación de mensajería tenga un método incorporado para informar mensajes de texto, generalmente un botón Reportar Spam.

¿Qué pasa si abres un mensaje de texto de un estafador?

No haga "clic" en enlaces abiertos en mensajes de texto no solicitados. Hacer clic en el enlace puede infectar su dispositivo móvil con un virus o malware diseñado para robar la información personal o financiera almacenada en el dispositivo . No llame a un número de teléfono que figura en un mensaje de texto no solicitado.

¿Qué pasa si abro un link de SMS?

Lleva un link (especialmente HTTP)

Puede ser un ataque Phishing, donde busquen que iniciemos sesión en un servicio, pero también ser un enlace para descargar algún archivo malicioso. Hay que tener especialmente en cuenta que los enlaces HTTP (los que no van cifrados) son los más peligrosos.

¿Alguien puede hackear tu teléfono si respondes un mensaje de texto?

No, no puedes ser hackeado simplemente respondiendo un mensaje de texto . Sin embargo, si el texto contiene un enlace, hacer clic en él podría dirigirlo a un sitio web malicioso diseñado para robar su información personal, o podría descargar automáticamente malware en su dispositivo.

¿Puedes ser hackeado por responder un correo electrónico?

Responder a correos electrónicos de remitentes desconocidos lo pone en alto riesgo de ser pirateado . Los actores de amenazas utilizan varias técnicas de ingeniería social, como el phishing, para que usted proporcione información confidencial sin saberlo.

¿Cómo elimino un virus de mi teléfono?

Comience ejecutando un análisis de virus en su teléfono, que se puede hacer con cualquier software antivirus . Si el análisis identifica amenazas, el software debería permitirle resolver estas amenazas. También puede desinstalar manualmente cualquier aplicación maliciosa que encuentre en su teléfono, que es un proceso que comienza al ingresar al "Modo seguro".

¿Cómo se limpia un teléfono celular?

Para limpiar el cuerpo del móvil las recomendaciones de limpieza son similares a las de la pantalla pues, de hecho, en muchos terminales la parte trasera está también recubierta de cristal. De nuevo, tu mejor aliado es un paño suave de microfibra y alcohol isopropílico.

¿Qué tipos de phishing hay?

Tipos de Phishing

- Diferentes tipos de Phishing – Correo Fraudulento.

- Whaling. Un tipo de phishing más focalizado es el denominado whaling o suplantación, que tiene como objetivo enviar un mensaje para hacerse pasar por autoridad, jefe o ejecutivo importante de una institución. …

- Spear phishing. …

- Pharming. …

- Smishing.

¿Cuáles son los 4 medios que utiliza el phishing?

Tipos de Phishing

- Diferentes tipos de Phishing – Correo Fraudulento.

- Whaling. Un tipo de phishing más focalizado es el denominado whaling o suplantación, que tiene como objetivo enviar un mensaje para hacerse pasar por autoridad, jefe o ejecutivo importante de una institución. …

- Spear phishing. …

- Pharming. …

- Smishing.

¿Qué tipo de phishing realizan en el teléfono inteligente llamando?

El vishing (phishing de voz o VoIP) es un tipo de ataque cibernético que utiliza tecnologías de voz y telefonía para engañar a las personas objetivo para que revelen datos confidenciales a entidades no autorizadas.

¿Qué daños hace el phishing?

Un email de tipo phishing también puede llevar un archivo adjunto infectado con software malicioso. El objetivo de este malware es infectar el equipo del usuario y robar su información confidencial.